|

시장보고서

상품코드

1910596

산업 제어 시스템(ICS) 보안 시장 : 점유율 분석, 업계 동향 및 통계, 성장 예측(2026-2031년)Industrial Control Systems Security - Market Share Analysis, Industry Trends & Statistics, Growth Forecasts (2026 - 2031) |

||||||

Mordor Intelligence

Mordor Intelligence

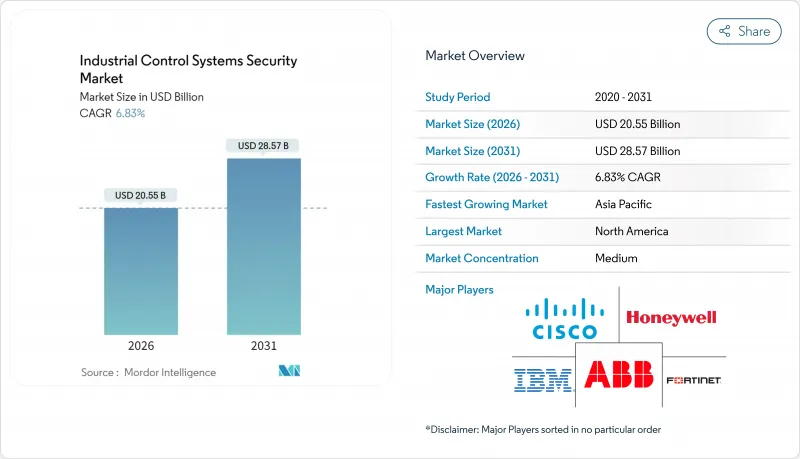

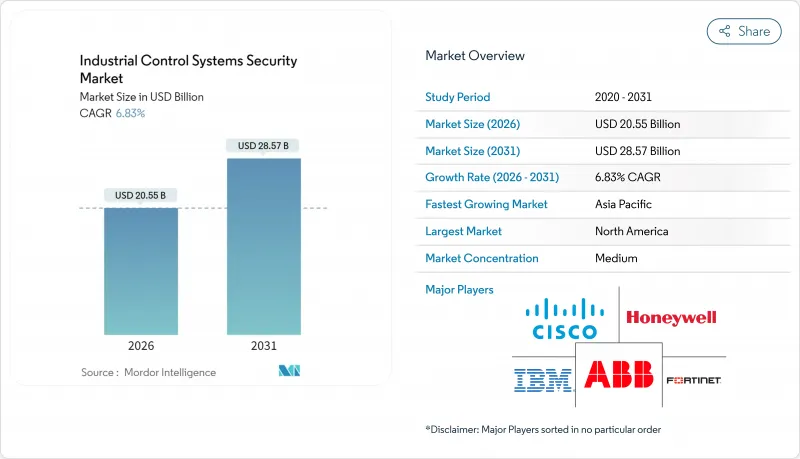

산업 제어 시스템 보안 시장의 규모는 2026년에는 205억 5,000만 달러로 추정되고 있으며, 2025년 192억 4,000만 달러에서 성장할 전망입니다.

2031년에는 285억 7,000만 달러에 이르고, 2026년부터 2031년까지 연평균 복합 성장률(CAGR) 6.83%로 확대될 전망입니다.

경영진의 운영 기술(OT)에 대한 사이버 탄력성 인식, IT-OT 네트워크 융합 및 랜섬웨어 활동의 격화는 지속적인 수요를 지원합니다. 북미는 NERC CIP-013과 같은 규제와 CIRCIA의 신속한 사고 보고 의무로 주도적 입장을 유지하고 있습니다. 아시아태평양에서는 공공 및 개별 제조업이 SCADA 자산의 근대화와 대규모 IIoT 디바이스 연결을 추진함으로써 가장 급격한 성장이 예상됩니다. 솔루션은 수익의 기반이 되고 있는 반면, 매니지드 보안 서비스의 두 자릿수 성장은 심각한 OT 기술 인력 부족으로 기업이 24시간 365일 외부 위탁 모니터링으로 전환하고 있음을 보여줍니다. 네트워크 세분화와 딥 패킷 검사가 현재의 도입을 주도하고 있는 가운데, 호스팅 히스토리안과 원격 유지보수 포털의 보급에 따라 클라우드 및 원격 접근 보호에 대한 수요가 증가하고 있습니다.

세계의 산업 제어 시스템(ICS) 보안 시장의 동향 및 인사이트

IIoT 주도의 OT 연결성 가속화로 제조 보안 변화

2025년 750억대의 연결 장치 중 3분의 1이 공장에 설치되었으며 레거시 생산 라인은 사이버 리스크에 노출됩니다. 유럽 및 일본의 개별 부품 제조업체는 전방위 트래픽 검사 및 제로 트러스트 세분화를 필요로 하는 비전 시스템, 로보틱스 및 예측 유지보수 센서를 통합 중입니다. 이 강화된 데이터 흐름은 기존의 경계 방어에서 벗어나 이더넷/IP, PROFINET, Modbus 네트워크 내에 프로토콜 대응 감지 툴의 도입을 요구하고 있습니다. 각 공급업체는 리소스 제약이 있는 컨트롤러용 경량 에이전트나 사이클 타임을 방해하지 않고 독자적인 산업용 프레임을 해석하는 DPI 센서로 대응하고 있습니다. IT 팀과 OT 팀이 자산을 공동으로 관리하는 가운데 퍼듀 레벨 0-3을 매핑하고 정책 배포를 자동화하는 통합 대시보드에 대한 수요가 증가하고 있습니다. 예산 담당자는 보안 지출을 종합 설비 효율(OEE) 지표에 연결시키는 경향이 강해지고, 다운타임 회피에 의한 투자 효과(ROI)의 중요성이 재인식되고 있습니다.

규제 준수가 중요 인프라 보안에 대한 투자 촉진

북미의 NERC CIP-013 및 EU의 NIS2 지침은 공급망 위험 관리부터 72시간 이내의 사고 보고까지 구속력 있는 의무를 부과합니다. 유틸리티, 운송 네트워크 및 화학 플랜트는 연간 매출의 2%를 초과할 수 있는 벌금을 피하기 위해 조달을 가속화하고 있습니다. 이러한 규제는 사이버 보안에 대한 논의를 기술 팀에서 경영진 수준으로 격상시키고, 감사 대응이 가능한 보고 및 증거 수집 기능을 제공하는 벤더의 영업 사이클을 단축하고 있습니다. 통합자는 자산 발견, 구성 모니터링, 안전한 파일 전송 기능을 통합하고 두 기준을 동시에 충족함으로써 여러 관할 구역에 걸친 컴플라이언스 대응을 간소화합니다. 또한 보험사가 계약 업그레이드 및 보험료 인하의 전제로 ICS의 세분화 증명을 요구하고 있는 것도 ICS 보안 시장의 기세를 뒷받침하고 있습니다.

레거시 시스템 통합의 과제가 보안 도입을 방해

최신 방화벽 및 비정상행위 감지 엔진은 암호화된 펌웨어나 역할 기반 접근 제어가 없는 20년 전의 PLC(프로그래머블 로직 컨트롤러)에 적응해야 합니다. 리노베이션에는 단계적인 정지를 요구되는 경우가 많아 생산 목표나 계약상의 서비스 레벨 합의(SLA)를 위태롭게 합니다. 자산 소유자의 46%는 심각한 취약성을 수정하는 데 최대 6개월이 걸리며 취약성이 노출되는 기간을 장기화하고 있습니다. 비용 효과적인 논의로 인해 완전한 마이크로 세분화 프로젝트가 지연되고 일부 사업자는 가시성을 확보할 수 있는 반면 쓰기 액세스 경로를 무방비 상태로 노출시키는 읽기 전용 패시브 모니터링과 같은 부분적인 구현에 기울고 있습니다.

부문 분석

2025년 산업 제어 시스템 보안 시장에서 솔루션 분야는 129억 6,000만 달러를 차지했으며 이는 수익 점유율의 67.35%에 해당했습니다. 방화벽, 프로토콜 대응 IPS, ID 게이트웨이, 취약성 스캐너가 제1차 도입 기반을 형성했습니다. 공급업체가 인공지능 분석 기능을 통합하여 시그니처 업데이트 주기를 단축하고 제로데이 공격을 실시간으로 감지함에 따라 지출이 꾸준히 증가하고 있습니다. 산업 제어 시스템 보안 시장에서는 현재 퍼듀 레벨 횡단 로그를 캡처하고 근본 원인의 상관 분석을 가속화하는 컨버지드 플랫폼이 등장하고 있습니다.

서비스 분야는 2025년에 62억 8,000만 달러로 평가되었으며 2031년까지 가장 높은 10.86%의 연평균 복합 성장률(CAGR)을 기록할 전망입니다. 매니지드 탐지 및 대응 서비스는 원격 1차 분류와 현지 사고 대응자를 조합하여 플랜트가 가동 시간을 유지하면서 72시간 보고 의무를 충족시키도록 합니다. 통합 및 도입 파트너는 이기종 공급업체의 스택을 브리핑하고 ISA/IEC 62443 영역에 자산 인벤토리를 매핑한 후 다층 제어를 구성합니다. 컨설팅 팀은 킬 체인 시뮬레이션을 통한 성숙도 평가를 수행하고 자본 투자 업그레이드 주기에 연동된 단계적 로드맵을 개발합니다. 지원 및 유지보수 계약은 펌웨어 업데이트와 정기적인 규정 세트 조정을 보장하며 엄격한 에너지 사업체는 패치 적용까지 평균 시간을 30% 이상 단축합니다.

네트워크 보안은 2025년 수익의 36.55%를 차지하였으며, 사업자는 물리적 및 가상 세분화 장치를 우선적으로 도입합니다. 이들은 프로토콜 명령을 필터링하고 패시브 콜렉터로 트래픽을 미러링합니다. 제로 트러스트 아키텍처는 HMI, 히스토리안 및 엔지니어링 워크스테이션을 격리하여 IT 서브넷에서 횡방향 이동을 방지합니다. 위협 인텔리전스 피드는 산업용 IOC를 도입하여 SOC 팀이 악의적인 OT 전용 명령 시퀀스를 차단할 수 있도록 지원합니다.

플랜트에서 디지털 트윈 및 벤더 지원형 유지보수 포털이 도입됨에 따라 클라우드 및 원격 접근 보안은 12.01%의 예측 CAGR을 기록하여 모든 부문 중 가장 빠르게 성장할 전망입니다. 인터넷에 노출된 엔드포인트의 위험 증가에 대항하기 위해 다중 요소 인증 게이트웨이, Just-in-Time 세션 브로커 및 지속적인 포스처 평가가 도입됩니다. 엔드포인트 보안 도구는 펌웨어 상태와 메모리 무결성을 추적하는 에이전트리스 모니터링을 통해 PLC, RTU 및 센서를 강화합니다. 애플리케이션 계층 방어는 동적 코드 분석을 사용하여 MES 및 배치 실행 소프트웨어에서 안전하지 않은 시스템 호출을 감지하고 데이터베이스 방화벽은 시계열 운영 데이터의 유출을 방지합니다.

지역별 분석

북미는 2025년 세계 수익의 32.60%를 차지했습니다. 대규모 정보 유출 사건을 계기로 연방 정부의 감시가 강화되면서, 자산 소유자는 CISA의 'Shields-Up' 권고를 채택하고 규정 기간 내에 취약성 보고서를 제출하도록 요구받고 있습니다. 인력 배치가 제한되는 펌프장과 풍력 발전소를 위한 안전한 원격 접근에 대한 투자가 가속화되고 있습니다. 캐나다의 국가 사이버 위협 평가에서는 적대적인 국가에 의한 에너지 수출 방해의 가능성을 경고하고 있으며, 주 규제 당국은 NERC CIP 프레임워크 준수를 추진하고 있습니다.

아시아태평양은 2026년부터 2031년에 걸쳐 8.15%라는 가장 높은 CAGR을 기록할 전망입니다. 중국은 수천 개의 새로운 변전소에서 사이버 보안 대책을 확대하고 국내 방화벽 브랜드와 세계의 분석 엔진을 융합하고 있습니다. 일본은 로봇 밀집형 자동차 생산 라인을 업그레이드하고, 딥 패킷 검사 장치와 OT 대응 SIEM 통합을 연계하고 있습니다. 한국은 5G 백본을 활용해 밀리 세컨드 단위의 지연 제어 커맨드에 암호화와 ID 오버레이를 필수화하고 있습니다. 인도는 수력 발전 프로젝트에서 시리얼 이더넷 변환기를 대체하고 국가 수준의 SOC에 정보를 제공하는 검사 탭을 추가하고 있습니다. ASEAN 지역의 중소기업은 현지 인재 파이프라인의 성숙에 따라 벤더 제공형 SOC에 의존하고 있습니다.

유럽은 NIS2가 중간 규모의 중요 기업에 대한 적용을 확대하는 가운데 여전히 핵심 시장입니다. 독일 연방정보보안청(BSI)은 업계를 가로지르는 취약성 권고 공유를 추진하고, 프랑스의 국가정보보안청(ANSSI)은 세분화 체크리스트를 규정하고 있습니다. 영국의 유틸리티 회사는 Ofgem의 탄력성 목표 달성을 위해 AI 기반 예측형 이상 감지 엔진의 시험 운용을 실시 중입니다. 스페인과 이탈리아에서 재생에너지가 성장함에 따라 현장 유지보수 시 인버터 OEM을 관리하는 인증 브로커에 대한 수요가 증가하고 있습니다. 라틴아메리카와 중동 및 아프리카에서는 방어책 채택이 꾸준히 진행되고 있으며, 브라질의 유틸리티 공급자는 PLC 펌웨어 공급망 인증을 실시하고, 걸프 지역의 파이프라인 사업자는 정찰 활동을 방지하기 위해 기만 그리드를 도입하고 있습니다.

기타 혜택

- 시장 예측(ME) 엑셀 시트

- 3개월 애널리스트 서포트

자주 묻는 질문

목차

제1장 서론

- 조사 전제조건 및 시장 정의

- 조사 범위

제2장 조사 방법

제3장 주요 요약

제4장 시장 상황

- 시장 개요

- 촉진요인

- 이산 제조업에서 IIoT가 주도하는 OT 연결성 가속화(유럽연합 및 일본)

- 중요 인프라 사업자에 대한 NERC CIP-013 및 EU NIS2의 의무적 준수

- 아시아의 전력 및 수도 사업에서 노후화한 SCADA/DCS 자산의 근대화

- 석유 및 가스 파이프라인에 대한 랜섬웨어 공격 급증(미국 및 중동)

- 분산형 재생에너지의 성장에 수반하는 원격 접근 보호의 필요성

- 클라우드 기반 히스토리안 및 원격 유지보수 플랫폼 도입

- 억제요인

- 레거시 PLC에 필요한 고액의 리노베이션 비용과 다운타임

- 중간 규모 ASEAN 제조업에서 OT 스킬을 가진 사이버 인력 부족

- 독자 산업 프로토콜의 상호 운용성 제한

- IT/OT 툴 스택의 중복에 의한 조달 지연('보안 피로')

- 가치 및 공급망 분석

- 규제와 기술 전망

- Porter's Five Forces 분석

- 공급자의 협상력

- 구매자의 협상력

- 신규 참가업체의 위협

- 대체품의 위협

- 경쟁 기업 간 경쟁 관계

- 투자분석

제5장 시장 규모 및 성장 예측

- 컴포넌트별

- 솔루션

- 방화벽 및 IPS

- 신원 및 접근 관리

- 안티바이러스 및 안티멀웨어

- 보안 및 취약성 관리

- 데이터 유출 방지 및 복구

- 기타 솔루션

- 서비스

- 컨설팅 및 평가

- 통합 및 배포

- 지원 및 유지보수

- 매니지드 보안 서비스

- 솔루션

- 보안 유형별

- 네트워크 보안

- 엔드포인트 보안

- 애플리케이션 보안

- 데이터베이스 보안

- 클라우드 및 원격 접근 보안

- 제어 시스템 유형별

- 모니터링 제어 및 데이터 수집(SCADA)

- 분산제어시스템(DCS)

- 프로그래머블 로직 컨트롤러(PLC)

- 기타 제어 시스템

- 최종 사용자 산업별

- 자동차

- 화학제품 및 석유화학제품

- 전력 및 유틸리티

- 석유 및 가스

- 식품 및 음료

- 의약품

- 상하수도

- 광업 및 금속

- 운송 및 물류

- 기타 산업

- 지역별

- 북미

- 미국

- 캐나다

- 멕시코

- 유럽

- 영국

- 독일

- 프랑스

- 이탈리아

- 기타 유럽

- 아시아태평양

- 중국

- 일본

- 인도

- 한국

- 기타 아시아태평양

- 중동

- 이스라엘

- 사우디아라비아

- 아랍에미리트(UAE)

- 튀르키예

- 기타 중동

- 아프리카

- 남아프리카

- 이집트

- 기타 아프리카

- 남미

- 브라질

- 아르헨티나

- 기타 남미

- 북미

제6장 경쟁 구도

- 시장 집중도

- 전략적 동향

- 시장 점유율 분석

- 기업 프로파일

- Honeywell International Inc.

- Cisco Systems Inc.

- IBM Corporation

- Fortinet Inc.

- ABB Ltd.

- Rockwell Automation Inc.

- Dragos Inc.

- Nozomi Networks Inc.

- Palo Alto Networks Inc.

- Check Point Software Technologies Ltd.

- Darktrace Holdings Limited

- Broadcom Inc.(Symantec)

- Trellix

- Schneider Electric SE

- Siemens AG

- Kaspersky Lab

- GE Vernova(GE Digital)

- Claroty Ltd.

- Trend Micro Inc.

- AhnLab Inc.

제7장 시장 기회 및 미래 전망

CSM 26.01.28Industrial Control Systems Security Market size in 2026 is estimated at USD 20.55 billion, growing from 2025 value of USD 19.24 billion with 2031 projections showing USD 28.57 billion, growing at 6.83% CAGR over 2026-2031.

Board-level prioritization of operational technology cyber-resilience, convergence of IT-OT networks, and escalating ransomware activity underpin sustained demand. North America retains leadership thanks to regulations such as NERC CIP-013 and the rapid incident-reporting mandate in CIRCIA. Asia-Pacific delivers the steepest growth as utilities and discrete manufacturers modernize SCADA assets and connect IIoT devices at scale. Solutions remain the revenue backbone, yet double-digit expansion of managed security services shows enterprises shifting toward 24/7 outsourced monitoring amid an acute OT-skilled labor shortage. Network segmentation and deep-packet inspection dominate current deployments, while cloud/remote-access protection gains momentum with the rise of hosted historians and remote maintenance portals.

Global Industrial Control Systems Security Market Trends and Insights

Accelerating IIoT-driven OT Connectivity Transforms Manufacturing Security

One-third of the 75 billion connected devices expected in 2025 will sit inside factories, exposing legacy production lines to unprecedented cyber risk. European and Japanese discrete manufacturers are integrating vision systems, robotics, and predictive-maintenance sensors that require east-west traffic inspection and zero-trust segmentation. This intensified data flow strains traditional perimeter defenses and forces deployment of protocol-aware detection tools inside Ethernet/IP, PROFINET, and Modbus networks. Vendors respond with lightweight agents for resource-constrained controllers and DPI sensors that parse proprietary industrial frames without disrupting cycle times. As IT and OT teams co-manage assets, demand rises for unified dashboards that map Purdue levels 0-3 and automate policy rollouts. Budget holders increasingly tie security spend to overall equipment effectiveness metrics, reinforcing ROI narratives around avoided downtime.

Regulatory Compliance Drives Critical-Infrastructure Security Investment

NERC CIP-013 in North America and the EU's NIS2 Directive impose binding obligations ranging from supply-chain risk management to 72-hour incident reporting. Utilities, transport networks, and chemical plants accelerate procurements to avoid fines that can exceed 2% of annual turnover. The regulations also elevate cyber discussions from engineering teams to executive committees, compressing sales cycles for vendors offering audit-ready reporting and evidence collection. Integrators bundle asset-discovery, configuration-monitoring, and secure-file-transfer capabilities to meet both standards concurrently, simplifying multi-jurisdiction compliance. Momentum in the ICS security market is further boosted by insurers demanding proof of ICS segmentation before renewing coverage or lowering premiums.

Legacy System Integration Challenges Hinder Security Implementation

Modern firewalls and anomaly-detection engines must adapt to 20-year-old PLCs that lack encrypted firmware or role-based access controls. Retrofitting often requires staged shutdowns that jeopardize output quotas and contractual service-level agreements. Forty-six percent of asset owners need up to six months to patch a critical vulnerability, prolonging exposure windows. Cost-benefit debates delay full micro-segmentation projects, pushing some operators toward partial implementations like read-only passive monitoring, which offers visibility yet leaves write-access pathways unguarded.

Other drivers and restraints analyzed in the detailed report include:

- Aging Infrastructure Modernization Creates Security Imperatives

- Ransomware Targeting Critical Infrastructure Drives Security Urgency

- Cybersecurity Talent Gap Constrains Security Implementation

For complete list of drivers and restraints, kindly check the Table Of Contents.

Segment Analysis

In 2025, the industrial control systems security market size attributed USD 12.96 billion to solutions, equal to a 67.35% revenue share. Firewalls, protocol-aware IPS, identity gateways, and vulnerability scanners formed the backbone of first-wave deployments. Spending grows steadily as vendors embed artificial-intelligence analytics that cut signature-update cycles and flag zero-day behaviors in real time. The industrial control systems security market now witnesses converged platforms that ingest logs across Purdue levels, enriching context for quicker root-cause correlation.

The services segment, valued at USD 6.28 billion in 2025, records the fastest 10.86% CAGR through 2031. Managed detection and response offerings combine remote tier-1 triage and on-site incident-handlers, allowing plants to maintain uptime while meeting 72-hour reporting mandates. Integration and deployment partners bridge heterogeneous vendor stacks, mapping asset inventories against ISA/IEC 62443 zones before configuring layered controls. Consulting teams benchmark maturity via kill-chain simulations, then craft phased roadmaps tied to capex refresh cycles. Support and maintenance contracts secure firmware updates and periodic rule-set tuning, reducing mean time to patch by more than 30% in highly regulated energy utilities.

Network security anchors 36.55% of 2025 revenues as operators prioritize physical and virtual segmentation appliances that filter protocol commands and mirror traffic to passive collectors. Zero-trust architectures isolate HMIs, historians, and engineering workstations, preventing lateral movement from IT subnets. Threat-intelligence feeds inject industrial IOCs, helping SOC teams block malicious OT-specific command sequences.

Cloud/remote-access security posts a 12.01% forecast CAGR, the highest among categories, as plants adopt digital twins and vendor-assisted maintenance portals. Multi-factor identity gateways, just-in-time session brokers, and continuous posture assessment counter the heightened risk from internet-exposed endpoints. Endpoint security tools harden PLCs, RTUs, and sensors with agentless monitoring that tracks firmware states and memory integrity. Application-layer defenses use dynamic code analysis to spot unsafe calls within MES and batch-execution software, while database firewalls safeguard time-series operational data against exfiltration.

The Industrial Control Systems ICS Security Market Report is Segmented by Component (Solutions, Services), Security Type (Network Security, Endpoint Security, Application Security, and More), Control System Type (SCADA, Distributed Control System (DCS), and More), End-User Industry (Automotive, Chemical & Petrochemical, Power and Utilities, and More), and Geography. The Market Forecasts are Provided in Terms of Value (USD).

Geography Analysis

North America generated 32.60% of 2025 global revenue. Federal scrutiny intensified after headline breaches, prompting asset owners to adopt CISA's Shields-Up advisories and submit vulnerability reports within stipulated windows. Investments accelerate around secure remote access for sparsely staffed pumping stations and wind farms. Canada's National Cyber Threat Assessment warns that hostile states could disrupt energy exports, pushing provincial regulators to align with NERC CIP frameworks.

Asia-Pacific records the highest 8.15% CAGR from 2026 to 2031. China scales cyber-hygiene across thousands of new substations, blending domestic firewall brands with global analytics engines. Japan upgrades robot-dense automotive lines, coupling deep-packet inspection appliances with OT-aware SIEM integrations. South Korea leverages its 5G backbone, necessitating encryption and identity overlays for millisecond-latency control commands. India replaces serial-to-Ethernet converters in hydro projects, inserting inspection taps that feed national-level SOCs. ASEAN SMEs rely on vendor-hosted SOCs as local talent pipelines mature.

Europe remains a pivotal market as NIS2 expands enforcement to medium-sized critical entities. Germany's BSI drives cross-sector vulnerability advisory sharing, while France's ANSSI prescribes segmentation checklists. United Kingdom utilities pilot AI-based predictive anomaly engines to meet Ofgem resilience targets. Renewable-energy growth in Spain and Italy sparks demand for authentication brokers that manage inverter OEMs during field maintenance. Latin America and Middle East & Africa steadily adopt defenses; Brazilian utilities implement supply-chain attestation for PLC firmware, and Gulf pipeline operators deploy deception grids to deter reconnaissance.

- Honeywell International Inc.

- Cisco Systems Inc.

- IBM Corporation

- Fortinet Inc.

- ABB Ltd.

- Rockwell Automation Inc.

- Dragos Inc.

- Nozomi Networks Inc.

- Palo Alto Networks Inc.

- Check Point Software Technologies Ltd.

- Darktrace Holdings Limited

- Broadcom Inc. (Symantec)

- Trellix

- Schneider Electric SE

- Siemens AG

- Kaspersky Lab

- GE Vernova (GE Digital)

- Claroty Ltd.

- Trend Micro Inc.

- AhnLab Inc.

Additional Benefits:

- The market estimate (ME) sheet in Excel format

- 3 months of analyst support

TABLE OF CONTENTS

1 INTRODUCTION

- 1.1 Study Assumptions and Market Definition

- 1.2 Scope of the Study

2 RESEARCH METHODOLOGY

3 EXECUTIVE SUMMARY

4 MARKET LANDSCAPE

- 4.1 Market Overview

- 4.2 Market Drivers

- 4.2.1 Accelerating IIoT-driven OT Connectivity in Discrete Manufacturing (EU and Japan)

- 4.2.2 Mandatory NERC CIP-013 and EU NIS2 Compliance for Critical Infrastructure Operators

- 4.2.3 Modernization of Ageing SCADA/DCS Assets in Asian Power and Water Utilities

- 4.2.4 Surge in Ransomware Attacks on Oil and Gas Pipelines (US and Middle East)

- 4.2.5 Growth of Distributed Renewables Requiring Remote-Access Protection

- 4.2.6 Adoption of Cloud-hosted Historians and Remote Maintenance Platforms

- 4.3 Market Restraints

- 4.3.1 High Retrofit Costs and Downtime for Legacy PLCs

- 4.3.2 OT-Skilled Cyber-Talent Shortage in Mid-size ASEAN Manufacturers

- 4.3.3 Limited Interoperability of Proprietary Industrial Protocols

- 4.3.4 Procurement Delays from IT/OT Tool-Stack Overlap ("Security Fatigue")

- 4.4 Value / Supply-Chain Analysis

- 4.5 Regulatory and Technological Outlook

- 4.6 Porter's Five Forces Analysis

- 4.6.1 Bargaining Power of Suppliers

- 4.6.2 Bargaining Power of Buyers

- 4.6.3 Threat of New Entrants

- 4.6.4 Threat of Substitutes

- 4.6.5 Intensity of Competitive Rivalry

- 4.7 Investment Analysis

5 MARKET SIZE AND GROWTH FORECASTS (VALUE)

- 5.1 By Component

- 5.1.1 Solutions

- 5.1.1.1 Firewall and IPS

- 5.1.1.2 Identity and Access Management

- 5.1.1.3 Antivirus and Antimalware

- 5.1.1.4 Security and Vulnerability Management

- 5.1.1.5 Data Loss Prevention and Recovery

- 5.1.1.6 Other Solutions

- 5.1.2 Services

- 5.1.2.1 Consulting and Assessment

- 5.1.2.2 Integration and Deployment

- 5.1.2.3 Support and Maintenance

- 5.1.2.4 Managed Security Services

- 5.1.1 Solutions

- 5.2 By Security Type

- 5.2.1 Network Security

- 5.2.2 Endpoint Security

- 5.2.3 Application Security

- 5.2.4 Database Security

- 5.2.5 Cloud/Remote Access Security

- 5.3 By Control System Type

- 5.3.1 Supervisory Control and Data Acquisition (SCADA)

- 5.3.2 Distributed Control System (DCS)

- 5.3.3 Programmable Logic Controller (PLC)

- 5.3.4 Other Control Systems

- 5.4 By End-user Industry

- 5.4.1 Automotive

- 5.4.2 Chemical and Petrochemical

- 5.4.3 Power and Utilities

- 5.4.4 Oil and Gas

- 5.4.5 Food and Beverage

- 5.4.6 Pharmaceuticals

- 5.4.7 Water and Wastewater

- 5.4.8 Mining and Metals

- 5.4.9 Transportation and Logistics

- 5.4.10 Other Industries

- 5.5 By Geography

- 5.5.1 North America

- 5.5.1.1 United States

- 5.5.1.2 Canada

- 5.5.1.3 Mexico

- 5.5.2 Europe

- 5.5.2.1 United Kingdom

- 5.5.2.2 Germany

- 5.5.2.3 France

- 5.5.2.4 Italy

- 5.5.2.5 Rest of Europe

- 5.5.3 Asia-Pacific

- 5.5.3.1 China

- 5.5.3.2 Japan

- 5.5.3.3 India

- 5.5.3.4 South Korea

- 5.5.3.5 Rest of Asia-Pacific

- 5.5.4 Middle East

- 5.5.4.1 Israel

- 5.5.4.2 Saudi Arabia

- 5.5.4.3 United Arab Emirates

- 5.5.4.4 Turkey

- 5.5.4.5 Rest of Middle East

- 5.5.5 Africa

- 5.5.5.1 South Africa

- 5.5.5.2 Egypt

- 5.5.5.3 Rest of Africa

- 5.5.6 South America

- 5.5.6.1 Brazil

- 5.5.6.2 Argentina

- 5.5.6.3 Rest of South America

- 5.5.1 North America

6 COMPETITIVE LANDSCAPE

- 6.1 Market Concentration

- 6.2 Strategic Moves

- 6.3 Market Share Analysis

- 6.4 Company Profiles (includes Global-level Overview, Market-level overview, Core Segments, Financials, Strategic Information, Market Rank/Share, Products and Services, Recent Developments)

- 6.4.1 Honeywell International Inc.

- 6.4.2 Cisco Systems Inc.

- 6.4.3 IBM Corporation

- 6.4.4 Fortinet Inc.

- 6.4.5 ABB Ltd.

- 6.4.6 Rockwell Automation Inc.

- 6.4.7 Dragos Inc.

- 6.4.8 Nozomi Networks Inc.

- 6.4.9 Palo Alto Networks Inc.

- 6.4.10 Check Point Software Technologies Ltd.

- 6.4.11 Darktrace Holdings Limited

- 6.4.12 Broadcom Inc. (Symantec)

- 6.4.13 Trellix

- 6.4.14 Schneider Electric SE

- 6.4.15 Siemens AG

- 6.4.16 Kaspersky Lab

- 6.4.17 GE Vernova (GE Digital)

- 6.4.18 Claroty Ltd.

- 6.4.19 Trend Micro Inc.

- 6.4.20 AhnLab Inc.

7 MARKET OPPORTUNITIES AND FUTURE OUTLOOK

- 7.1 White-space and Unmet-Need Assessment